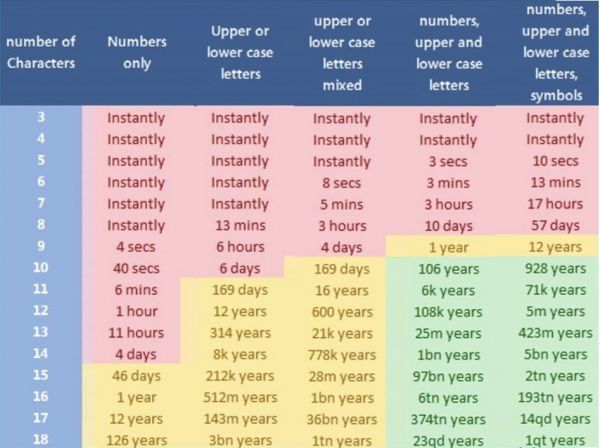

Wat maakt een wachtwoord haast onmogelijk te raden? Lengte en variatie, en vooral: een combinatie van beide. Op zich niet bijzonder, al valt het verschil op. Terwijl het ene paswoord vrijwel meteen valt te kraken, doe je er bij een ander oneindig lang over.

De tabel (zie grafiek) die securitymedium The Cyber Security Hub onlangs verspreidde via zijn kanalen, is zowel praktisch als helder: een goed wachtwoord heeft minstens negen à tien karakters nodig. Maar dan liefst wel met een combinatie van kleine en grote letters, cijfers en andere karakters.

Klopt de tabel?

‘Die tabel is een goede indicator die je kan gebruiken bij het kiezen van een wachtwoord. Hij klopt ongeveer’, bevestigt Eddy Willems, security-evangelist bij G Data, als we bij hem aftoetsen.

Al mogen we, zo vindt Willems, ons er zeker niet op blind staren. ‘Zo gaat men bij deze tabel ervan uit dat je random karakters gebruikt. Je wachtwoord mag ook niet voor de hand liggen. En je wachtwoord mag ook niet hergebruikt zijn. En je mag uiteraard ook niet gephished zijn’, somt hij op.

‘Dus helemaal juist is die tabel dus ook weer niet, omdat ze geen rekening heeft gehouden met die andere mogelijkheden. En hackers maken net daarvan gebruik.’

Wachtzin

Marc Vael, ciso bij Esko en voorzitter van it-vereniging SAI, is het met deze inschatting eens. ‘Het is een goede inschatting bij het kiezen van een wachtwoord. Of het opleggen ervan’, stelt Vael, die ook enkele andere websites opsomt zoals How big is your haystacj en How secure is my password.

Al merkt hij op dat we moeten stoppen met praten over een wachtwoord. ‘We hebben het beter over een wachtzin, omdat dat stimuleert om meerdere woorden te gebruiken’, stelt Vael, die, in de lijn van de tabel, aangeeft dat meer karakters zeker helpen. ‘Size does matter when dealing with information security’, knipoogt Vael.

Wat met tweestaps-authenticatie?

Is het overigens niet gek dat wij het nog altijd over het belang van goede wachtwoorden (of zinnen) hebben, terwijl er op zich vaak betere alternatieven bestaan als tweestaps-authenticatie of second authentication?

Willems benadrukt dat multifactor wel effectief is doorgebroken, maar niet overal. ‘Op vpn-gebied lijkt het me helemaal oké bij de meeste bedrijven. Op alle andere vlakken gaat het traag. Ik zie maar weinigen hun social media beveiligen bijvoorbeeld’, vertelt hij.

Ook ziet Willems nog veel (vooral kleinere ) bedrijven waar je makkelijk op een server kan aanloggen zonder dat die login-pogingen bekeken worden. ‘Je kan met andere woorden eindeloos proberen met wachtwoorden, dat is trouwens ook één van de redenen waarbij het makkelijk kan worden om ransomware op het netwerk te gooien. Ook bij veel webapplicaties is multifactor nog niet de norm wat spijtig is, vooral in coronatijden’, vindt hij.

Voor alles wat waarde heeft

Ook Vael ziet dat tweestaps-authenticatie al een tijdje ingeburgerd in grotere organisaties. ‘Deze authenticatie is aan te raden op alles wat waarde heeft: sociale-media-accounts, Office 365=mailboxen, Gmail… Het is bijvoorbeeld een goede bescherming tegen hacking van mailboxes. Office 365 maakt dit bijvoorbeeld zeer eenvoudig’, stelt hij. ‘Bij ons bij Esko is het gewoon verplicht om aan te loggen op het netwerk en mailbox.’

Toch stelt Vael ook vast dat er al lang over tweestaps-authenticatie wordt gepraat, en nog minder wordt toegepast. ‘Het is gewoon een kwestie dat iedereen die gebruikt, zowel professioneel als privé. De overheid past het toe op eID met Itsme.’

Smartphone overload

Vooral tweestaps-authenticatie via smartphone blijkt het meest populair: sms of gewoon bevestigen op apart scherm of gebeld worden en een bepaald cijfer intypen. ‘Er zijn zoveel gemakkelijke varianten’, vindt Vael.

Daarnaast zijn er ook meer en meer authenticators die geïnstalleerd worden op de smartphone ‘Het nadeel is dat je na verloop van tijd een collectie hebt: van Itsme en Microsoft Authenticator tot Google Authenticator en Facebook Authenticator. En dan som ik er nog maar een paar op.’

De zwakste schakel is en blijft de mens! Kortom hoe meer cijfers en letter combinaties, hoe vaker men een enkelvoudig wachtwoord kiest voor alle toepassingen.