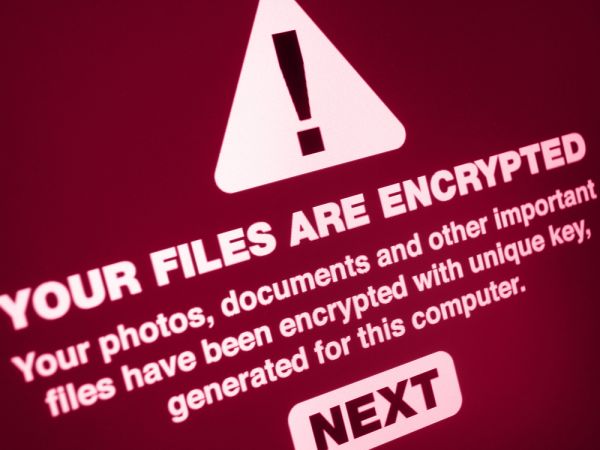

De dreiging die uitgaat van toenemende ransomware-aanvallen dwingt ceo’s, cio's, ciso’s en andere c-suites anders te denken over de mogelijkheid van gecompromitteerde systemen. Net zoals organisaties een noodplan dienen te hebben voor natuurrampen (watersnood, orkanen, etc.) is het van cruciaal belang om er een voor ransomware op de plank te hebben.

Snel handelen helpt om de omvang van ransomware-schade te beperken. Als Colonial Pipelines niet snel in actie was gekomen, zouden de effecten exponentieel zijn toegenomen. Vluchten vanuit het zuidoosten van de VS maakten al stops vanwege de beperkte kerosine op de luchthavens van vertrek. Als de situatie veel langer onbeheerst was gebleven, zou de transportinfrastructuur nog meer klappen hebben opgelopen.

Maar hoe kunnen organisaties zich voorbereiden op een ransomware-aanval die het systeem van een hele organisatie offline kan halen? Hoewel de ransomware-checklist van CISA een goed uitgangspunt is, moeten organisaties van tevoren een uitgebreide strategie voor ransomware awareness opstellen (deze kan overigens worden aangepast, geheel afhankelijk van de ernst van een aanval).

Hieronder vier stappen die een organisatie moet volgen bij het ontwikkelen van een strategie als antwoord op een mogelijke ransomware-aanval.

1. Evalueer de risiconiveaus die ransomware kan aanrichten

Organisaties dienen te begrijpen waar ze het meest kwetsbaar zijn – van hun meest kritieke operaties tot andere schijnbaar onschuldige gebieden (waaronder personeelszaken of bedrijfsdata). In het geval van Colonial Piplelines (hoewel de aanval het betalingssysteem platlegde) besloot de bedrijfsleiding ook om de olieproductie van de pijpleiding te stoppen om zo de schade tot een minimum te beperken.

Hoewel sommige bedrijfsactiviteiten misschien niet de hoogste prioriteit hebben bij mogelijke gevolgen van ransomware, is elke bedrijfsactiviteit die afhankelijk is van internettoegang kwetsbaar. Organisaties moeten hun meest kritieke netwerken beveiligen en nadenken over hoe andere bedrijfsactiviteiten door ransomware kunnen worden getroffen. Als slechts een deel van het bedrijf wordt gecompromitteerd, kan dit gevolgen hebben voor de hele onderneming.

2. Ontwikkel een bedrijfscontinuïteitsplan

Het is van cruciaal belang om een bedrijfscontinuïteits- en een rampenbestrijdingsplan op te stellen vóór elk cyberincident – met name een ransomware-aanval. Deze plannen zijn van cruciaal belang om ervoor te zorgen dat een organisatie snel kan handelen om het bedrijf in de nasleep van een aanval op gang te krijgen en de schade te beperken. Welke systemen kunnen worden opgehouden door ransomware? Worden er regelmatig backups gemaakt? Dat soort vragen.

In situaties van ‘high risk’ moeten decision makers vanaf het begin worden betrokken. Welke ‘leaders’ zouden geïnteresseerd moeten zijn in deze premature gesprekken? Hoe worden klanten, stakeholders en ‘de rest’ op de hoogte gebracht van een aanval? Welke entiteiten moeten worden ingeschakeld om eventuele extra risico’s te beperken?

Het klaar hebben liggen van een of meerdere plannen is noodzakelijk, maar de uitvoering ervan evenmin. Droog oefenen is van cruciaal belang om directie en management vooraf kennis te laten maken met protocollen. Het is essentieel om precies te weten wie waarvoor verantwoordelijk is en welke strategieën wanneer moeten worden ingezet. Plannen dienen gemakkelijk toegankelijk te zijn, op een veilige locatie worden opgeslagen en zelfs fysiek worden afgedrukt in geval van een totale systeemaanval.

3. Stel uw betalingsplan samen

Wanneer het voldoen van een losgeldsom de enige oplossing is, is het cruciaal om een betalingsplan te hebben. De c-suite moet van tevoren bepalen waar de bedrijfsfondsen vandaan komen en wie verantwoordelijk is voor de conversie naar cryptocurrency en daaropvolgende betalingen. Het hebben van een plan vóór een aanval zal het reactieproces efficiënter maken en verdere (dure) fouten voorkomen.

4. Focus op preventie

Het implementeren van beveiligingsprotocollen in de hele organisatie is de eerste verdedigingslinie tegen ransomware. Train medewerkers in een vroeg stadium (en vaak) in best practices op het gebied van beveiliging; elementaire cyberhygiëne kan kostbare fouten voorkomen.

Ransomware is iets wat geen enkele organisatie wil meemaken; voorbereiding op die mogelijkheid is echter van vitaal belang. Het plannen van je strijdplan tegen een mogelijke ransomware-aanval kan helpen om financiële schade en human risk (als gevolg van inactiviteit of een slecht uitgevoerde reactie) tot een minimum te beperken.

Het analyseren van de potentiële omvang en impact van een ransomware-aanval zou bovenaan de prioriteitenlijst van c-suite moeten staan.

(Auteur Rob Lee is curriculum directeur & hoofd van Sans Faculteit)