Nieuw onderzoek van Infoblox Threat Intel toont dat aanvallers onopgemerkt en op grote schaal routers hacken en DNS-verkeer vervolgens omleiden naar een schaduwnetwerk. Op deze wijze sturen zij gebruikers ongemerkt door naar malafide websites.

Stel je bent onderweg naar een nieuw restaurant. Je tikt het adres in op je navigatie en drukt op start. Alles lijkt in orde, tot je op een compleet andere locatie aankomt: iemand heeft ongemerkt je navigatieapp gekaapt. Dit gebeurt echter niet altijd. Vaak kom je nog gewoon op de juiste plek uit, maar af en toe word je omgeleid naar een andere locatie – een plek die de kapers geld oplevert wanneer jij er terechtkomt.

Dit is precies wat de door Infoblox Threat Intel ontdekte dreigingscampagne doet met je router en dus met je internetverbinding. Nadat de router is gecompromitteerd, kun je nog wel het juiste webadres invoeren, maar iemand anders bepaalt waar je terechtkomt. Oh – en alle apparaten op hetzelfde wifi-netwerk worden hierdoor geraakt.

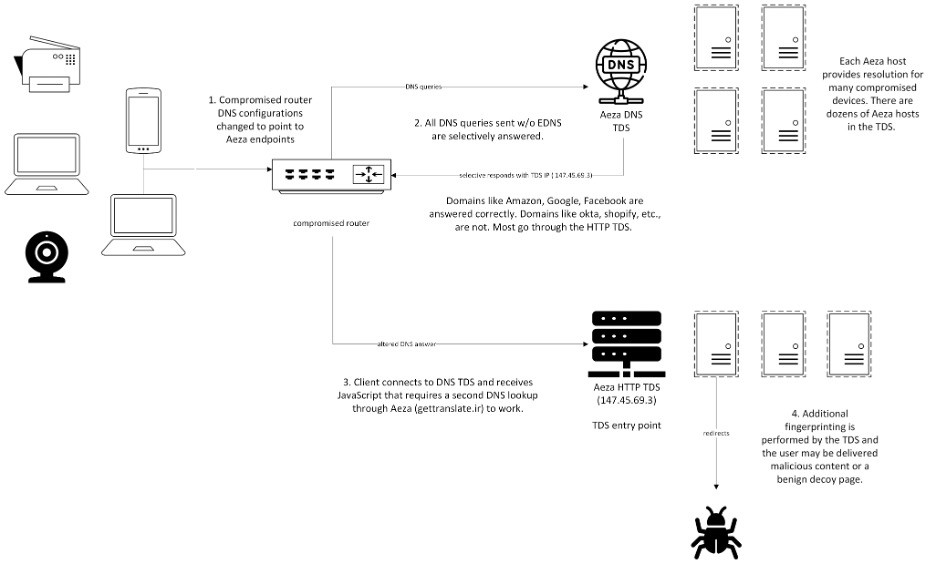

Uit het onderzoek blijkt dat deze criminele actor heimelijk inbreekt op oudere routers en de DNS-instellingen wijzigt. Vanaf dat moment vragen alle apparaten achter de router niet langer de DNS-resolvers van de internetprovider (ISP) naar de weg, maar resolvers die worden gehost bij Aeza International. Van daaruit koppelt een HTTP-gebaseerd Traffic Distribution System (TDS) iedere gebruiker aan een uniek profiel zodat het TDS hen gericht kan doorsturen via advertentieplatforms waar gebruikers vaak slachtoffer worden van fraude of malware.

Wat gebeurt er achter de schermen

– Gecompromitteerde routers over de hele wereld

De actor compromitteert routers op afstand – met een duidelijke voorkeur voor oudere modellen – en past vervolgens de DNS-instellingen aan. Ieder apparaat dat via zo’n router verbinding maakt, verbindt vanaf dat moment automatisch met de malafide DNS-infrastructuur, of het nu een telefoon, laptop, slimme tv of IoT‑apparaat is. De impact is wereldwijd: onderzoekers zien aanwijzingen voor activiteit in tientallen landen.

– Schaduw-DNS gehost bij Aeza

Gecompromitteerde routers sturen al het DNS-verkeer naar resolvers die worden gehost bij Aeza International, in plaats van de resolvers van de internetleverancier. Dit is een zogenoemd ‘bulletproof’ hostingbedrijf dat in juli 2025 door de Amerikaanse overheid werd gesanctioneerd. Deze schaduwresolvers geven voor grote sites zoals Google meestal gewoon het juiste IP-adres terug. Voor andere domeinen werken ze echter veel minder voorspelbaar. Gebruikers worden dan gericht omgeleid naar de kwaadaardige TDS-infrastructuur van de aanvallers.

– Slachtoffers in de TDS-fuik

Zodra verkeer in het TDS belandt, wordt het eerst nauwkeurig geanalyseerd en gekoppeld aan een profiel. Daarbij wordt gecontroleerd of het verzoek daadwerkelijk afkomstig is van een gecompromitteerde router. Alleen wanneer het verkeer deze controle doorstaat, wordt het omgeleid via affiliate advertentieplatforms – en vaak richting schadelijke of misleidende content.

“De meeste mensen staan er nooit bij stil aan wie hun router de weg vraagt op het internet. Ze vertrouwen er gewoon op dat het antwoord klopt”, zegt Renée Burton, Vice President Infoblox Threat Intel. “Deze campagne laat zien hoe risicovol het is als dat vertrouwen stilletjes wordt gekaapt. Zodra aanvallers de DNS-instellingen van een router onder controle hebben, staan ze in feite aan het roer van de internetverbindingen van alle op de router aangesloten apparaten en kan normaal surfgedrag ongemerkt worden omgebogen naar een winstgevende omweg.”

Hoe te verhelpen?

De meest praktische oplossing voor eindgebruikers is om oude routers te vervangen met een modern exemplaar. Voor IT-teams geldt dat ze DNS moeten behandelen als kritieke beveiligingsinfrastructuur. Dat betekent dat ze controles moeten inrichten die verkeer naar bekende malafide resolvers en schaduwnetwerken kunnen detecteren én blokkeren.